11 Minute

Social engineering cost crypto billions in 2025

2025 a fost un an decisiv pentru securitatea crypto: atacatorii şi-au schimbat prioritatea de la exploatarea bug-urilor software la manipularea oamenilor. Progresele în inteligenţa artificială au făcut campaniile de inginerie socială mult mai convingătoare, iar experţii în securitate avertizează că multe din pierderile din anul următor vor fi cauzate mai degrabă de eroare umană decât de cod vulnerabil. Acest material explică modul în care aceste atacuri s-au desfăşurat în anul curent şi oferă apărări practice, aplicabile atât persoanelor fizice, cât şi organizaţiilor din ecosistemul blockchain, pentru a îmbunătăţi securitatea crypto, protecţia portofelelor şi rezilienţa infrastructurii.

The scale of the losses and how they happened

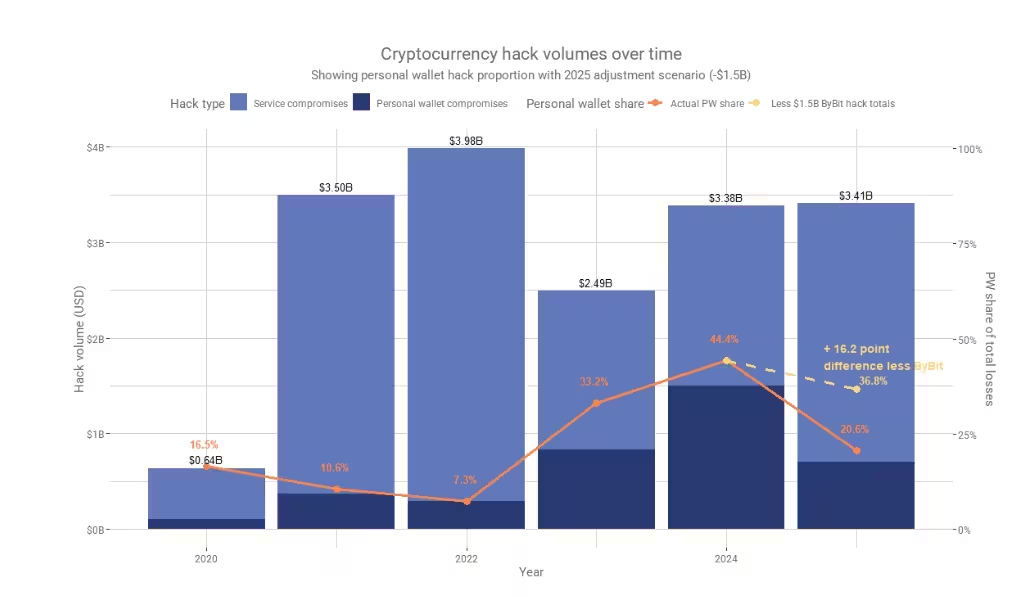

Între ianuarie şi începutul lunii decembrie 2025, datele Chainalysis indică peste 3,4 miliarde USD furaţi din proiecte blockchain, exchange-uri şi portofele individuale. Un incident foarte mediatizat — compromiterea din februarie a unui exchange major — a generat aproape jumătate din suma totală. În acel atac, adversarii au intrat prin inginerie socială ţintită, au injectat un payload JavaScript maliţios, au modificat parametrii tranzacţiilor şi au direcţionat fondurile către adrese de control.

Peste 3,4 miliarde USD au fost furaţi de actori rău intenţionaţi în acest an

What is social engineering in crypto?

Ingineria socială este o clasă de atacuri cibernetice care se bazează pe manipulare psihologică pentru a determina victimele să divulge informaţii sensibile, să ofere credenţiale sau să efectueze acţiuni care compromit securitatea. În contextul crypto şi blockchain, ingineria socială poate conduce la divulgarea cheilor de portofel, compromisuri ale token-urilor de semnare, actualizări software "otravite" (poisoned updates) şi tranzacţii neautorizate. Aceste vectori afectează integritatea, confidenţialitatea şi disponibilitatea fondurilor şi a sistemelor, de la smart contracts la infrastructura de custodial.

Why people are the primary target

Conducătorii în securitate susţin că frontul s-a mutat dinspre apărarea tehnică izolată către conştientizarea umană şi igiena operaţională. Atacatorii se concentrează tot mai mult pe crearea unor interacţiuni credibile — apeluri telefonice convingătoare, emailuri personalizate, apeluri video deepfake bine realizate sau exerciţii frauduloase de recrutare a dezvoltatorilor — cu scopul de a păcăli persoane să acorde acces. În multe cazuri nu este nevoie să spargi un sistem: incidentul porneşte de la o conversaţie bine orchestrată care reduce suspiciunea şi deschide o poartă către resurse sensibile.

Tip 1: Automate defenses and reduce human trust points

Compromiterile lanţului de aprovizionare şi scurgerile de credenţiale din cloud observate în 2025 au demonstrat cum o singură eroare poate degenera într-un incident major. Sistemele moderne seamănă cu un turn Jenga digital: fiecare dependenţă şi integrare contează. Profesioniştii în securitate recomandă trecerea de la reacţie manuală la automatizări preventive acolo unde este fezabil, pentru a reduce punctele de încredere umană şi riscul de eroare umană.

Practical automation and verification steps

- Automatizaţi fluxurile de autentificare şi autorizare astfel încât aprobarea umană să fie necesară doar în cazuri excepţionale şi strict verificate, reducând riscul de inginerie socială.

- Utilizaţi politici automate de semnare şi gating multi-semnătură (multisig) pentru tranzacţii critice, pentru a împiedica aprobările unilaterale şi pentru a adăuga controale procedurale în procesele de disbursare a fondurilor.

- Deplasaţi sisteme de detectare a anomaliilor bazate pe AI pentru a semnaliza comportamente anormale — de exemplu modele neobişnuite de semnare, modificări atipice ale parametrilor tranzacţiilor sau apeluri API non-standard — înainte ca fondurile să fie transferate.

Verificările de identitate mai inteligente şi detectarea ameninţărilor asistată de AI pot identifica activităţi suspicioase mai rapid decât monitorizarea manuală, dar nicio automatizare nu înlocuieşte comportamentul disciplinat al utilizatorilor. Adoptarea de politici clare, liste de verificare (checklists) şi proceduri de confirmare multiplă (out-of-band verification) rămân esenţiale pentru securitate blockchain şi protecţia portofelelor.

Tip 2: Silo infrastructure and harden developer workflows

Atacatorii au vizat tot mai frecvent ecosistemele dezvoltatorilor, folosind credenţiale cloud scurse şi pachete compromise pentru a insera cod maliţios şi a modifica pipeline-urile de deployment. Pentru reducerea acestor riscuri, echipele trebuie să limiteze "blast radius" prin separarea mediilor şi validarea strictă a pachetelor, astfel încât un compromis în mediul de dezvoltare să nu compromită producţia.

Developer best practices

- Fixaţi versiunile dependenţelor (pin dependency versions) şi verificaţi integritatea pachetelor (package integrity) înainte de utilizare, prin semnături criptografice şi verificări checksum.

- Izolaţi mediile de build şi CI/CD faţă de sistemele de producţie şi secrete, astfel încât pipeline-urile nu să aibă acces direct la cheile de semnare sau la infrastructura de producţie.

- Solicitaţi revizuiri de cod (code reviews) şi semnare criptografică pentru toate release-urile şi actualizările, implementând politici stricte de schimbare a codului şi aprobări multiple pentru modificări sensibile.

Echipele de securitate ar trebui să implementeze controale de acces puternice, rotaţie periodică a cheilor, autentificare bazată pe hardware şi monitorizare continuă pentru a detecta furtul de credenţiale. La nivel individual, mizaţi pe portofele hardware (hardware wallets), evitaţi deschiderea fişierelor sau linkurilor neverificate şi confirmaţi identităţile prin canale independente înainte de a răspunde la cereri sensibile.

Tip 3: Counter AI deepfakes with proof of personhood

Deepfake-urile generate de AI şi atacurile sociale personalizate au devenit o problemă majoră în 2025. Atacatorii au folosit voci sintetice şi videoclipuri pentru a se da drept fondatori, parteneri sau angajaţi în apeluri live sau mesaje înregistrate, cu scopul de a extrage secrete. Aceste ameninţări nu sunt ipotetice — echipe din industrie au raportat deja încercări de a folosi apeluri Zoom false pentru a păcăli persoane din interiorul organizaţiilor să dezvăluie date sensibile. În acest context, securitatea identităţii şi dovada persoanei (proof of personhood) capătă importanţă pentru comunicările critice.

Technical steps to defend against AI-enabled impersonation

- Introduceţi dovezi criptografice de tip proof-of-personhood pentru comunicaţiile critice, astfel încât identităţile să poată fi verificate prin mesaje semnate sau token-uri criptografice emise de identităţi verificate.

- Folosiţi autentificare hardware legată de binding biometric pentru acţiuni administrative sensibile, reducând riscul ca un atacator să forţeze sau să falsifice aprobări importante.

- Stabiliţi fraze secrete pre-împărtăşite sau token-uri de verificare o singură utilizare (one-time tokens) pentru cererile cu risc ridicat şi nu acceptaţi niciodată revendicări de identitate bazate exclusiv pe video sau audio live.

- Implementaţi detectarea anomaliilor bazată pe comportament, care învaţă modele normale pentru tranzacţii şi comunicaţii şi identifică rapid abaterile, integrând astfel detecţia anomaliilor cu politici de răspuns automat.

Combinaţia între semnături criptografice, autentificare puternică şi verificări out-of-band reduce substanţial eficacitatea deepfake-urilor şi a atacurilor AI. De asemenea, instruirea continuă a personalului şi simulările de atac (tabletop exercises) care includ scenarii cu deepfake sporesc rezilienţa operaţională.

Tip 4: Keep your crypto holdings private and physically secure

Atacurile de constrângere fizică — denumite adesea "wrench attacks" — au crescut în 2025, fiind înregistrate zeci de incidente în care atacatorii au ameninţat fizic deţinătorii pentru a obţine cheile private sau seed-urile. Deşi astfel de atacuri rămân relativ rare în raport cu volumele totale de fraudă, ele subliniază necesitatea extinderii operaţională a securităţii (OPSEC) dincolo de precauţiile digitale: protecţia fizică a seed-urilor, discreţia privind deţinerile şi planificarea pentru scenarii de urgenţă sunt esenţiale.

Un utilizator X cu handle-ul Beau, fost ofiţer CIA, a precizat într-o postare din 2 decembrie că atacurile de tip wrench sunt încă relativ rare, dar recomandă în continuare ca utilizatorii de crypto să ia măsuri de precauţie: nu discutaţi despre averi, nu divulgaţi deţinerile crypto sau stilul de viaţă extravagant online, şi menţineţi discreţia pentru a reduce riscul de vizibilitate care atrage atacatorii.

Physical OPSEC and privacy measures

- Evitaţi divulgarea publică a deţinerilor, adreselor sau achiziţiilor de lux legate de identitatea dumneavoastră.

- Folosiţi instrumente de curăţare a datelor pentru a elimina sau a ascunde informaţiile personale legate de registre publice şi profiluri sociale.

- Investiţi în securitate la domiciliu — camere, alarme şi locuri sigure pentru stocarea fizică a materialelor de backup ale seed-ului.

- Luaţi în considerare compartimentarea geografică şi socială: separaţi persoanele care cunosc detalii sensibile de profilele dumneavoastră cu vizibilitate publică.

Pe lângă protecţia fizică, scenariile de continuitate şi planurile de reacţie în caz de constrângere fizică (de exemplu proceduri robuste pentru transferuri de urgenţă sau planuri de evacuare a seed-urilor) sunt recomandate pentru persoane cu deţineri semnificative. Distribuirea secretelor folosind scheme de tip Shamir sau depozitarea fragmentată în locaţii sigure poate reduce riscul pierderii integrale în caz de coerciţie.

Tip 5: Reinforce tried-and-true security fundamentals

În ciuda ameninţărilor în continuă evoluţie, multe apărări eficiente rămân fundamentale şi uşor de aplicat. Veteranii securităţii recomandă colaborarea cu furnizori de încredere care trec prin audituri terţe regulate şi demonstrează practici robuste la nivelul smart contracts, infrastructurii şi operaţiunilor. Menţinerea unor standarde ridicate de management al riscului, audituri de securitate şi due diligence asupra partenerilor rămân elemente cheie pentru reducerea expunerii la fraude şi atacuri.

Core user-level protections

- Nu reutilizaţi parole între conturi; folosiţi un manager de parole pentru a genera şi stoca credenţiale unice şi complexe.

- Activaţi autentificarea multifactor bazată pe hardware (MFA) şi preferaţi token-urile hardware pentru conturile de exchange şi conturile administrative.

- Protejaţi seed-urile prin criptarea copiilor de rezervă sau păstrarea lor offline în locaţii fizic securizate; nu le dezvăluiţi niciodată online.

- Păstraţi sume mari în portofele hardware dedicate şi minimizaţi balanţa de pe exchange-urile custodiale pentru a reduce supraexpunerea la riscul de hack sau fraudă.

Când conectaţi un portofel hardware la aplicaţii web, verificaţi întotdeauna detaliile tranzacţiei pe ecranul dispozitivului pentru a evita semnarea "orbită" (blind signing) a contractelor maliţioase. Trataţi link-urile, fişierele sau cererile de download nesolicitate ca vectori potenţiali de atac şi verificaţi-le prin canale independente înainte de a răspunde.

Operational security for teams: audits, drills, and segregation

Pentru organizaţii, postura recomandată include audituri de securitate regulate, separare strictă între mediile de dezvoltare şi producţie şi playbook-uri de răspuns la incidente repetabil testate prin exerciţii. Testele simulate de phishing şi inginerie socială ar trebui să fie o practică curentă pentru a menţine gradul de conştientizare şi pentru a măsura pregătirea organizaţiei în faţa unor atacuri reale.

Generaţi chei criptografice folosind generatoare de numere aleatoare securizate, rotiţi periodic cheile de semnare şi aplicaţi principiul privilegiului minim pe toate sistemele. Combinarea acestor practici cu detectarea automată a anomaliilor şi instruirea oamenilor reduce semnificativ probabilitatea ca o înşelătorie convingătoare să aibă succes. În plus, practici precum segregarea sarcinilor sensibile (separation of duties), reducerea suprafeţei de atac şi documentarea clară a proceselor critice sporesc transparenţa şi auditabilitatea operaţiunilor.

Conclusion: Radical skepticism and continuous vigilance

Pe măsură ce AI şi automatizarea amplifică acurateţea şi realismul atacurilor de tip inginerie socială, elementul cel mai vulnerabil rămâne încrederea umană. Adoptaţi o postură de scepticism radical: verificaţi identitatea, autentificaţi cererile prin canale multiple şi presupuneţi că fiecare interacţiune neaşteptată poate fi un test. Niciun serviciu legitim nu vă va cere vreodată seed-ul sau credenţialele principale — dacă se întâmplă asta, aveţi de-a face cu un escroc.

Prin combinarea automatizării, segregării infrastructurii, tehnicilor de proof-of-personhood, securităţii fizice şi operaţionale puternice şi igienei de bază (portofele hardware, parole unice, MFA), persoanele şi organizaţiile pot reduce semnificativ expunerea la furturile produse prin inginerie socială în 2026 şi în anii următori. Măsurile integrate, adaptate la riscurile actuale de securitate blockchain şi securitate crypto, oferă cea mai bună şansă de a preveni pierderile financiare şi de reputaţie.

Sursa: cointelegraph

Lasă un Comentariu